PASS-THE-HASH EN 2026

PASS-THE-HASH EN 2026

Muchos siguen perdiendo el tiempo con diccionarios de 40GB intentando crackear una contraseña que, probablemente, tiene 20 caracteres y un MFA (Multi-Factor Authentication) esperándote del otro lado. Los hackers de verdad ya no buscan la llave; buscan la puerta que alguien dejó abierta después de entrar.

Hoy vamos a hablar de cómo la autenticación “moderna” nos permite vivir del éxito ajeno usando técnicas de Pass-the-Hash (PtH) y su evolución lógica en la web: Pass-the-Cookie.

El origen: Cuando NTLM nos hizo la vida fácil

En los viejos tiempos de Windows (que todavía persisten en muchas redes corporativas), el protocolo NTLM nos enseñó una lección valiosa: el servidor no necesita tu contraseña, necesita el hash.

Si tenés el hash NTLM de un usuario, podés autenticarte sin saber jamás si su clave era “Perrito123”. Esto se hacía (y se hace) volcando la memoria del proceso lsass.exe o atacando el SAM. Pero en 2026, el campo de batalla se movió a la nube y a las aplicaciones web.

El “Pass-the-Hash” moderno se llama JSON Web Token (JWT)

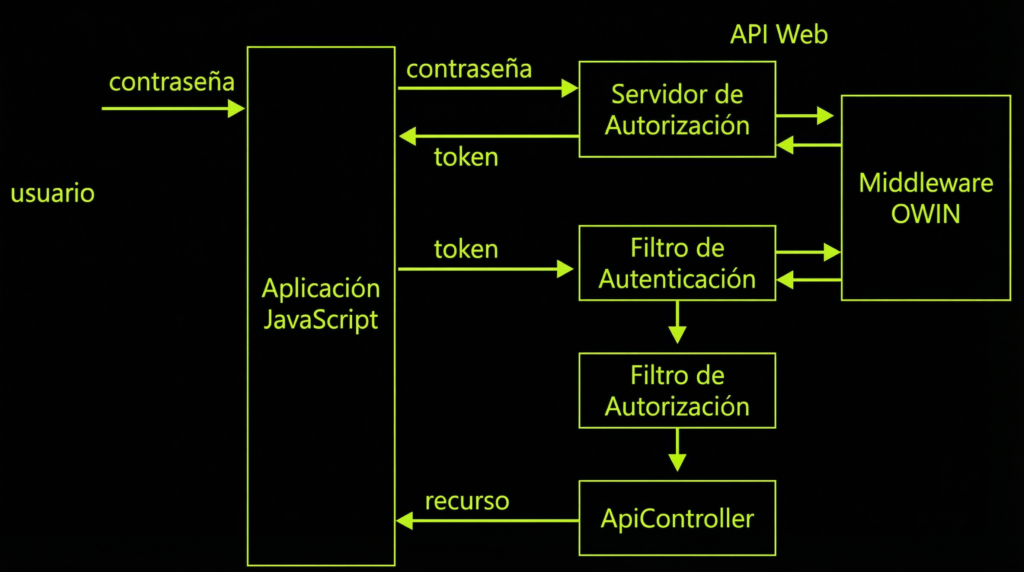

Hoy las aplicaciones no usan NTLM, usan tokens, y el rey es el JWT. Porque es stateless. El servidor no necesita guardar tu sesión; vos llevás tu “identidad” en una cadena de Base64 dividida en tres partes: Header, Payload y Signature.

El problema es que, conceptualmente, un JWT funciona igual que un hash de NTLM: si lo robás, sos el usuario. No necesitás el login, no necesitás el MFA, solo necesitás el token válido.

Si encontrás un JWT, no lo mires como una caja negra. Atacalo así:

- Algoritmo “None”: Algunos backends mediocres aceptan el token si cambiás el header a

{"alg": "none"}y borrás la firma. Es como entrar a un VIP con una tarjeta de cartón escrita a mano. - Cracking del Secret: Si usan algoritmos simétricos (HS256), podés intentar crackear la firma offline con Hashcat si el “secret” es débil.

- Injection en el

kid(Key ID): Si el backend usa el campokidpara buscar la clave en un archivo o DB, podés intentar un Path Traversal (../../dev/null) o SQLi.

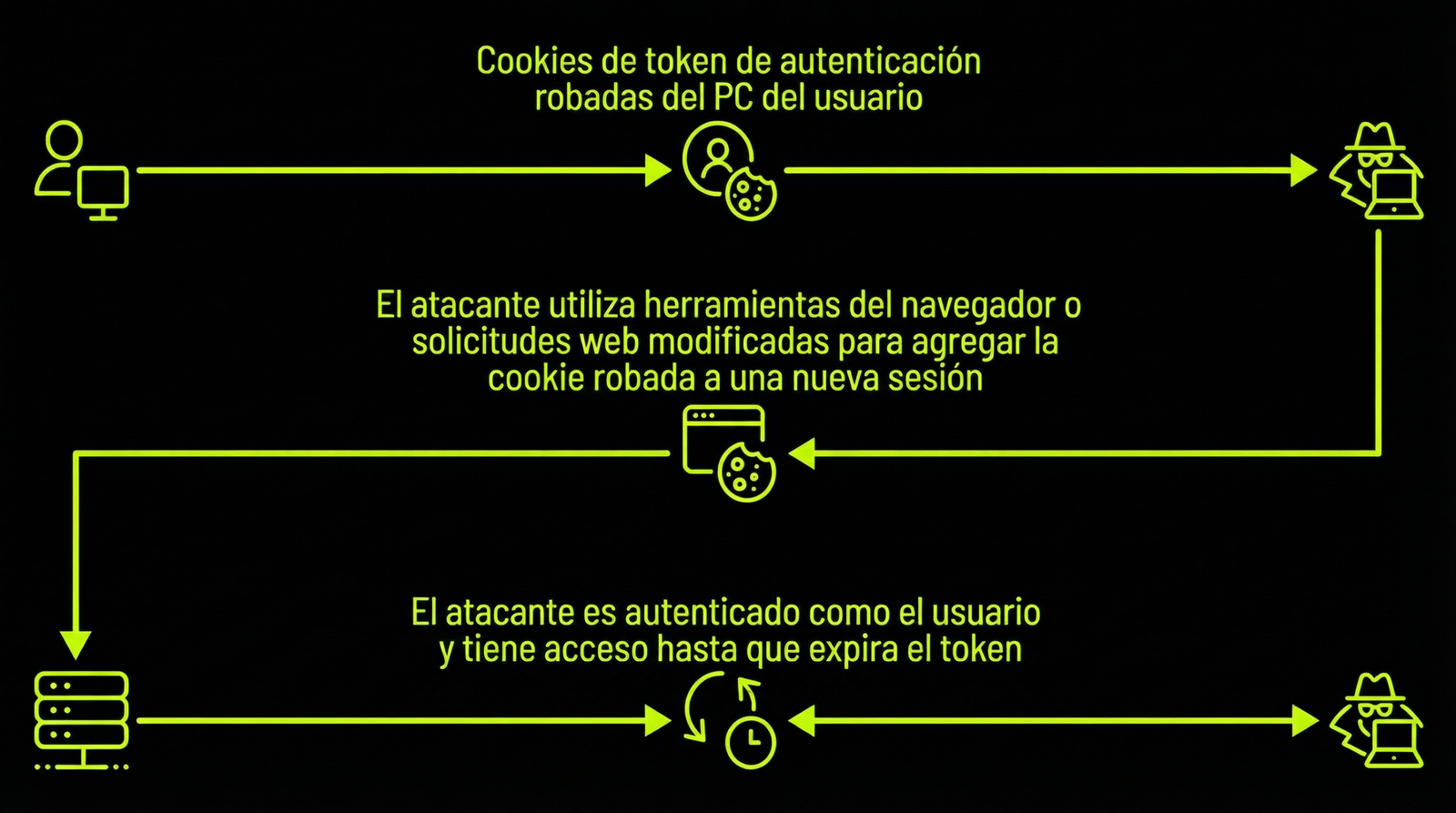

Pass-the-Cookie: Saltándose el MFA por la puerta de atrás

El Pass-the-Cookie es el ataque más “goloso” y efectivo actualmente. Consiste en extraer las cookies de sesión (como el session_id) del navegador de una víctima. Al inyectar esa cookie en tu propio navegador, la web cree que ya pasaste por todo el proceso de login, incluyendo el MFA.

Caso de estudio: El hackeo a EA (Electronic Arts)

Uno de los ejemplos más claros de cómo el robo de cookies puede destruir a un gigante fue el ataque a EA. Los atacantes simplemente compraron una cookie de sesión de Slack robada (probablemente por un infostealer como Redline) en un mercado de la Dark Web.

- Inyectaron la cookie.

- Entraron al Slack interno de EA sin pedir contraseña ni segundo factor.

- Engañaron al soporte técnico para obtener acceso a la red interna.

- Resultado: Robo del código fuente de FIFA y el motor Frostbite.

Casos Recientes

Acá tenés cómo se ejecutaron algunos de los ataques más finos de los últimos años usando esta técnica:

- Okta (Caso de los archivos HAR – 2023): Un atacante comprometió el sistema de soporte de Okta y robó archivos HAR (HTTP Archive) que los clientes subían para debuguear. Estos archivos contenían session cookies vivas. Con eso, el atacante secuestró las sesiones de administradores de empresas gigantes sin tocar el MFA

- CircleCI (Malware en el Endpoint – 2023): Un ingeniero de CircleCI fue infectado con un malware que no buscaba archivos, buscaba el proceso del navegador. El malware extrajo cookies de sesión activas (ya autenticadas con MFA) y las exfiltró. El atacante las inyectó en su propio browser y tuvo acceso total a la infraestructura de la empresa.

- Microsoft / Midnight Blizzard (Uso de Tokens de OAuth – 2024): El grupo APT29 (Rusia) no solo hizo Pass-the-Cookie, sino que usó el acceso inicial para generar tokens de OAuth maliciosos. Esto les permitió mantener acceso a los correos de altos ejecutivos de Microsoft incluso si estos cambiaban la contraseña, porque el token de acceso seguía siendo válido.

- Lumma Stealer y el Bypass de Google (2024/2025): Se descubrió una técnica utilizada por malwares tipo “Infostealer” (como Lumma) que permitía restaurar cookies de Google expiradas. Utilizaban un endpoint de autenticación de Google diseñado para sincronizar cuentas y lograban generar nuevas cookies válidas a partir de una sesión “muerta”

Por qué tenés que dominar esto?

Alguien que solo sabe correr un escáner de vulnerabilidades es un operario. Para ser un hacker tenés que entender cómo se mantiene la confianza entre un cliente y un servidor.

Aprender PtH y PtC te obliga a pensar en términos de flujos de identidad, no de caracteres en un campo de texto. En el momento en que entendés que la seguridad moderna es solo un intercambio de tokens y cookies, te das cuenta de que el perímetro ya no existe. El que domina la sesión, domina la infraestructura.

👉 Si te resultó útil esta información, te invito a ver el video relacionado y dejar tu comentario. Tu participación ayuda a que este contenido llegue a más personas y siga creciendo esta comunidad.