TRIO DE EXPLOITS EN 2026

TRIO DE EXPLOITS EN 2026

Este articulo detalla las tres vulnerabilidades más críticas que han definido el panorama del hacking avanzado en el último año en 2025. Si venis del Reel que publiqué, aquí tienes la “carne” técnica. No te preocupes si no entendes, no son conceptos simples de digerir, pero te va a dar una idea de las posibilidades. Tomate tu tiempo e investigá cada concepto por separado.

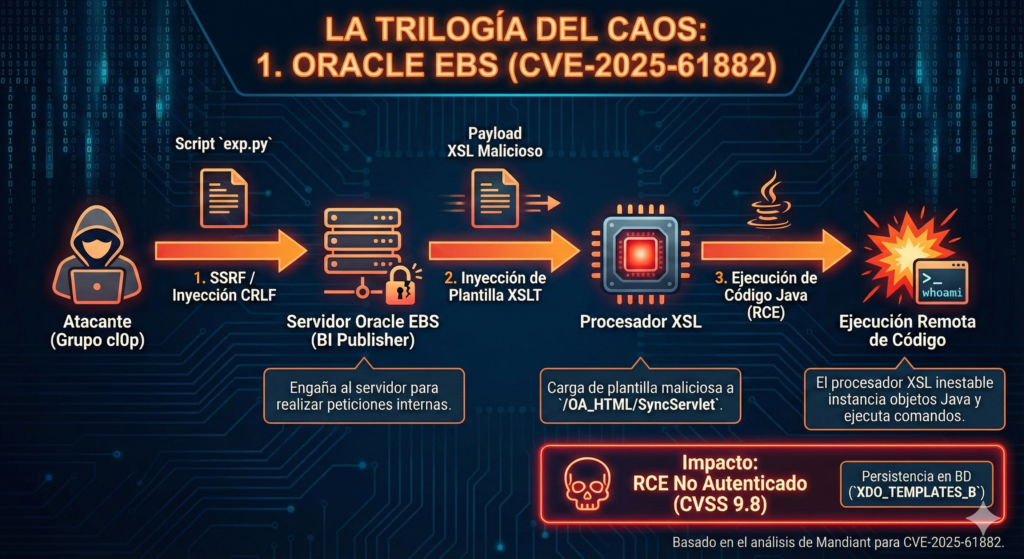

Oracle EBS: La Campaña de cl0p (CVE-2025-61882)

Los grupos de ransomware como cl0p han evolucionado de explotar servicios de transferencia de archivos (como MOVEit) a atacar directamente el núcleo de los ERP empresariales.

La falla reside en el componente BI Publisher Integration de Oracle E-Business Suite. El ataque es un encadenamiento (chaining) de tres primitivas:

- SSRF / CRLF Injection: Se utiliza para engañar al servidor y que realice peticiones internas. (Podes leer mas acá https://owasp.org/Top10/2021/es/A10_2021-Server-Side_Request_Forgery_%28SSRF%29/)

- Inyección de Plantillas XSL (XSLT Injection): El atacante envía un POST al endpoint /OA_HTML/SyncServlet cargando una plantilla maliciosa.Inyección de Plantillas XSL (XSLT Injection): El atacante envía un POST al endpoint /OA\_HTML/SyncServlet cargando una plantilla maliciosa. XSLT Injection en OWASP

- Ejecución de Código Java: Debido a que el procesador XSL de Oracle no tenía deshabilitadas las extensiones de Java, la plantilla inyectada permite instanciar objetos Java y ejecutar comandos en el contexto del servidor (RCE).

El grupo cl0p automatizó esto con un script llamado exp.py, buscando específicamente tablas como XDO_TEMPLATES_B para persistir sus payloads en la base de datos sin tocar el disco.

- Impacto: RCE no autenticado (CVSS 9.8).

- Referencia:Análisis detallado de Mandiant sobre CVE-2025-61882

- PoC: https://github.com/MindflareX/CVE-2025-61882-POC

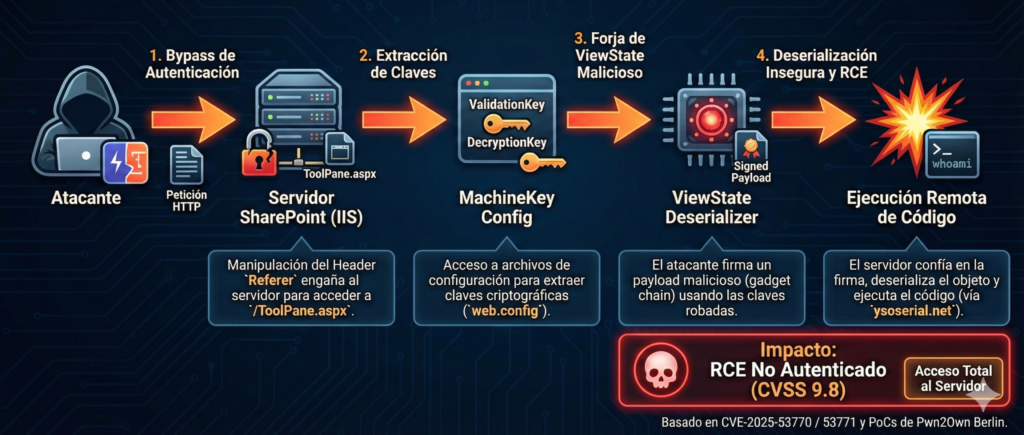

ToolShell: El Retorno de la Deserialización en SharePoint

Presentada originalmente en Pwn2Own Berlin 2025, esta vulnerabilidad (CVE-2025-53770 / 53771) demostró que los sistemas “on-premise” siguen siendo el eslabón débil.

El exploit “ToolShell” se divide en dos fases críticas:

- Bypass de Autenticación: Manipulando el header Referer en peticiones hacia /ToolPane.aspx, los atacantes engañan al servidor para que crea que la petición viene de una sesión cerrada legítima, dándoles acceso a funciones administrativas.

- Abuso de __VIEWSTATE y MachineKey: Una vez dentro, el atacante extrae las claves criptográficas (ValidationKey y DecryptionKey) de la configuración. Con estas claves, pueden firmar un payload de ViewState malicioso. Al enviarlo, el servidor lo deserializa confiando en la firma, lo que ejecuta el gadget chain (usualmente vía ysoserial.net) y otorga una Shell completa.

- Opinión Personal: Esta falla es un recordatorio de que la criptografía no sirve de nada si el atacante puede robar las llaves desde dentro. No confíes solo en que el ViewState esté firmado.

- PoC Pública: https://github.com/kaizensecurity/CVE-2025-53770

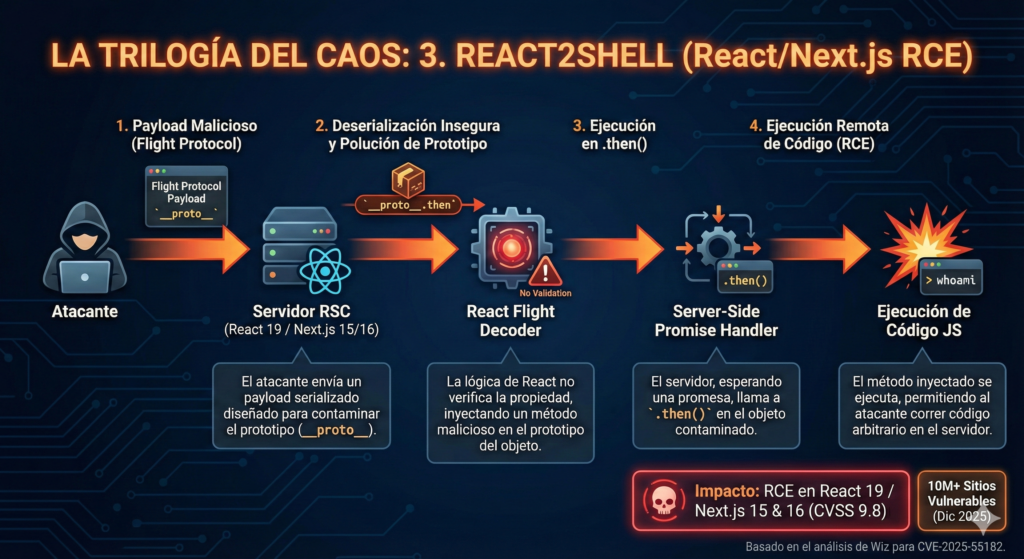

React2Shell: El exploit del año en React 19 y Next.js 15/16

Esta es, sin duda, la vulnerabilidad más sofisticada. Afecta al ecosistema moderno de React Server Components (RSC).

El corazón del problema está en el Protocolo Flight, el formato de serialización que usa React para enviar datos entre el cliente y el servidor.

- Prototype Pollution: Al decodificar los “chunks” del protocolo Flight, la lógica de React no verificaba si una propiedad pertenecía al objeto o a su prototipo (__proto__).

- Inyección en .then(): Los atacantes inyectan una propiedad maliciosa en el prototipo de los objetos. Al ser RSC un sistema basado en promesas, el servidor eventualmente llama a .then() en un objeto contaminado, disparando la ejecución del código JavaScript del atacante.

- Por qué es tan peligrosa: Funciona en la configuración por defecto. Si usas Next.js 15 o 16 con App Router, eres vulnerable a menos que hayas aplicado el parche de diciembre de 2025.

Referencia técnica: Blog de Wiz sobre React2Shell

Analisis: https://github.com/msanft/CVE-2025-55182

PoC 2: https://gist.github.com/maple3142/48bc9393f45e068cf8c90ab865c0f5f3

Otro analisis interesante: https://www.trendmicro.com/es_es/research/25/l/CVE-2025-55182-analysis-poc-itw.html

👉 Si te resultó útil esta información, te invito a ver el video relacionado y dejar tu comentario. Tu participación ayuda a que este contenido llegue a más personas y siga creciendo esta comunidad.