ATAQUES DE CANAL LATERAL EN WHATSAPP

ATAQUES DE CANAL LATERAL EN WHATSAPP

Los ataques de canal lateral son una de las tecnicas mas elegantes en seguridad ofensiva. No rompes el cifrado. No explotas un bug. Lees lo que el sistema filtra sin darse cuenta por un canal que nadie penso en proteger.

En este caso, el canal es el recibo de entrega de WhatsApp. Un paquete automatico que viaja cada vez que llega un mensaje, imposible de desactivar, y que con las mediciones correctas revela el estado del dispositivo, el tipo de conexion, y la ubicacion aproximada del objetivo. Un equipo de la Universidad de Viena gano el premio al mejor paper en RAID 2025 documentando la tecnica completa. Aca la desarmamos paso a paso.

EL RECIBO DE ENTREGA

Cada vez que recibis un mensaje en WhatsApp, tu telefono manda automaticamente un recibo de entrega (delivery receipt): un paquete que le confirma al servidor que el mensaje llego y fue descifrado. Es el doble tilde gris.

Este recibo es obligatorio a nivel de protocolo. No tiene nada que ver con los tildes azules (que si podes desactivar). El recibo de entrega viaja siempre. Sin excepciones. No hay boton, no hay configuracion, no hay forma de frenarlo.

WhatsApp usa el Signal Protocol para cifrar el contenido de los mensajes. Ese contenido esta protegido. Pero el recibo de entrega no es contenido: es metadata de transporte. Y esa metadata dice mas de lo que pensas.

MEDIR MILISEGUNDOS PARA RASTREAR PERSONAS

El paper se llama “Careless Whisper” y gano el premio al mejor paper en RAID 2025, una de las conferencias mas importantes de investigacion en seguridad. Los autores: Gabriel K. Gegenhuber y su equipo de la Universidad de Viena y SBA Research. Tambien lo presentaron en DEF CON 33.

La mecanica es simple:

- El atacante envia una sonda silenciosa al numero de la victima. No es un mensaje visible: puede ser una reaccion a un identificador de mensaje que no existe, una edicion de un mensaje cuyo timer vencio, o una eliminacion de algo que ya no esta. WhatsApp procesa estos paquetes sin mostrar absolutamente nada en pantalla.

- El dispositivo de la victima recibe la sonda, la procesa, y envia automaticamente el recibo de entrega.

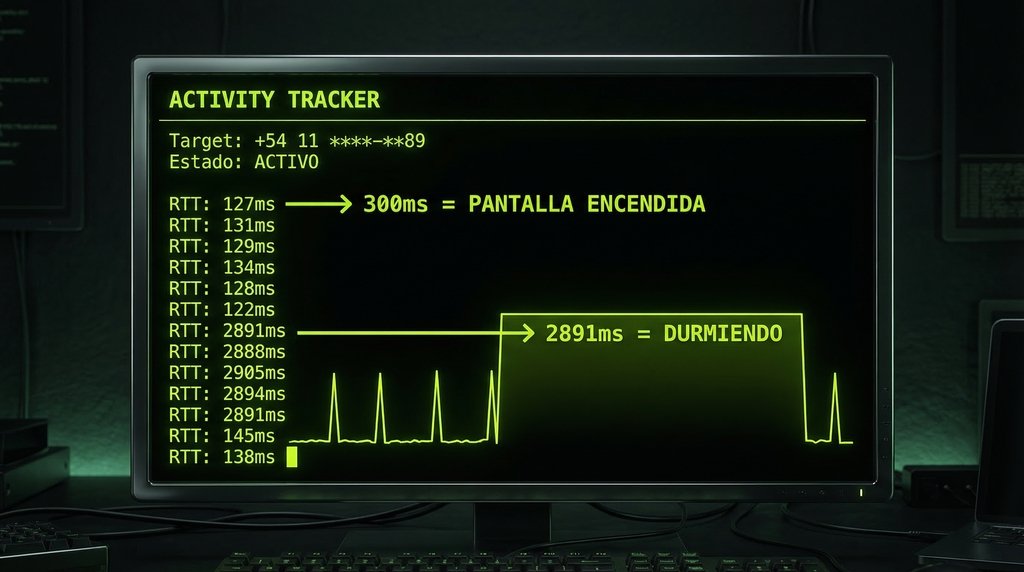

- El atacante mide el tiempo de ida y vuelta (RTT): cuantos milisegundos tardo el recibo en volver.

Ese tiempo codifica informacion:

- Estado del dispositivo: si la app esta activa en pantalla, responde en

~300ms. Si la pantalla esta apagada: entre 1 y 3 segundos. Si esta sin conexion, el recibo no llega hasta que se reconecta. - Tipo de conexion: WiFi produce latencia estable y baja. Datos moviles: alta y variable. Las firmas son distinguibles.

- Ubicacion aproximada: cada red tiene una latencia caracteristica. El atacante construye un perfil base probando durante dias, identifica patrones de tiempo, y los cruza con horarios. De 9 a 17hs con un RTT estable = oficina. De noche con otro valor = casa. Valores erraticos entre las 8 y las 9 = viajando.

- Cantidad de dispositivos: cada dispositivo vinculado (telefono, computadora, WhatsApp Web) envia su propio recibo de forma independiente. El atacante puede contar cuantos dispositivos tenes y cuando se enciende cada uno.

Con suficientes mediciones, el atacante arma un mapa de actividad completo: cuando dormis, cuando trabajas, cuando viajas, cuando estas en casa. Sin acceder al telefono. Sin instalar nada. Sin que la victima sepa que esta pasando.

SONDAS SILENCIOSAS

La parte mas precisa del ataque es como generan las sondas sin alertar al objetivo.

Los investigadores encontraron tres metodos:

- Reaccion a mensaje inexistente: WhatsApp acepta reacciones a identificadores de mensaje que no existen. El dispositivo las recibe, las procesa (y las descarta), pero el recibo de entrega viaja igual.

- Edicion de mensaje vencido: enviar una edicion de un mensaje cuyo timer expiro. El dispositivo procesa el paquete y genera el recibo.

- Eliminacion fantasma: enviar una eliminacion de un mensaje que ya no existe. Mismo resultado.

En los tres casos, cero notificaciones en el telefono de la victima. La sonda es completamente invisible.

No hay limite de frecuencia. Podes enviar decenas de sondas por segundo. Y si mandas cargas pesadas (reacciones de 1MB), forzas hasta 13.3 GB por hora de trafico invisible en el telefono de la victima. Eso se traduce en un 14-18% de bateria por hora en iPhones. Un drenaje que la victima no puede explicar.

Android y iOS manejan los recibos de forma diferente. Android los envia por separado. iOS los agrupa. Esto le permite al atacante identificar el sistema operativo del objetivo sin mas informacion que los tiempos de respuesta. Los investigadores lo llaman el escenario “Spooky Stranger”: no necesitas estar en la lista de contactos. No necesitas haber tenido una conversacion. Solo un numero de telefono.

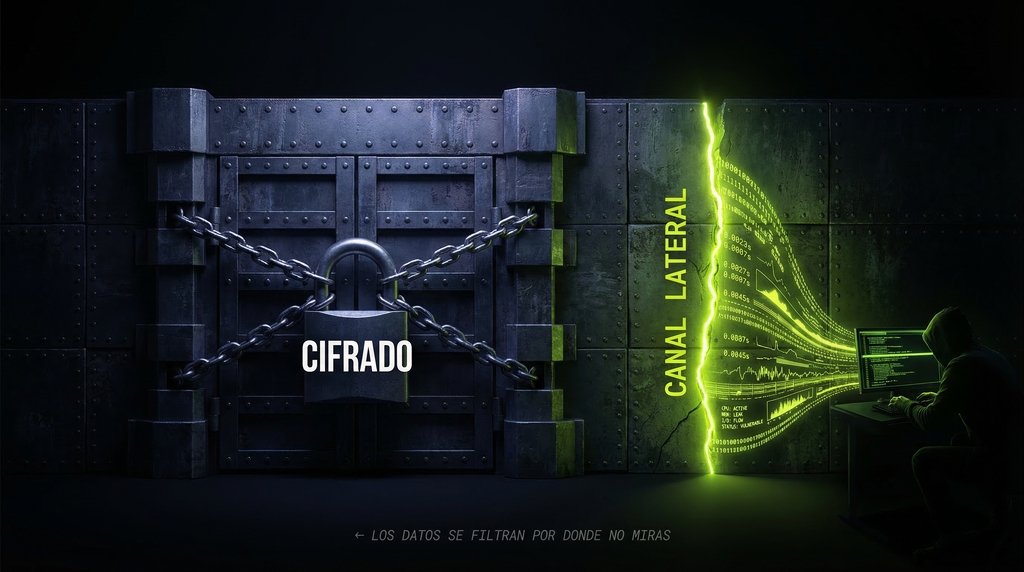

ATAQUE DE CANAL LATERAL

Este tipo de tecnica se llama ataque de canal lateral. No atacas el sistema de frente. No rompes el cifrado. No explotas un error en el codigo. Usas informacion que el sistema filtra sin querer por un canal secundario.

Pensalo asi: queres saber que hay dentro de una caja fuerte sin abrirla. No atacas la cerradura. Escuchas los clicks del mecanismo. Medis cuanto tarda en responder. Sentis la vibracion cuando los engranajes giran. El canal lateral te da la respuesta que el canal principal te niega.

Los ataques de canal lateral tienen una historia larga:

- Spectre y Meltdown (2018): midiendo el tiempo de acceso a la memoria cache del procesador, Jann Horn de Google Project Zero demostro que podias leer datos privados de cualquier proceso. Afecto practicamente todos los procesadores del planeta.

CVE-2017-5753,CVE-2017-5715,CVE-2017-5754. - Analisis diferencial de consumo en tarjetas inteligentes (1998): Paul Kocher demostro que midiendo el consumo electrico de una tarjeta inteligente durante operaciones criptograficas, podias recuperar claves de cifrado en minutos. Con unas 100 mediciones. El ataque destruyo la seguridad de tarjetas bancarias y sistemas gubernamentales.

- TEMPEST: la NSA descubrio que podias reconstruir lo que aparece en un monitor midiendo la radiacion electromagnetica que emite. A distancia. Sin contacto con el equipo. El programa TEMPEST clasifico estas tecnicas durante decadas.

- Analisis de teclado por SSH (2001): Dawn Song de UC Berkeley demostro que el intervalo entre teclas en una sesion SSH revela informacion sobre lo que estas escribiendo. Cada tecla viaja en su propio paquete. El patron temporal reduce el espacio de busqueda de contrasenas por un factor de 50.

El patron es siempre el mismo: el canal principal esta protegido. El canal lateral, no.

NO SOLO WHATSAPP

El mismo equipo de Viena demostro que Signal y Threema son vulnerables al mismo ataque. Los recibos de entrega son parte del protocolo de mensajeria, no algo exclusivo de WhatsApp.

Pero la cosa va mas alla. En 2023, otro equipo publico “Freaky Leaky SMS” en USENIX Security. Demostraron que los reportes de entrega de SMS (el sistema de SMS tradicional) permiten el mismo tipo de analisis de tiempos.

Los resultados:

- 96% de precision identificando en que pais esta el destinatario

- 86% de precision distinguiendo ubicaciones dentro del mismo pais

- Usaron SMS tipo 0 (silenciosos): mensajes que no generan notificacion en el dispositivo

Los reportes de entrega de SMS estan definidos en las especificaciones de red celular desde hace decadas. No se pueden desactivar. No hay forma de corregirlos sin reescribir el protocolo completo.

METADATA: LO QUE NADIE PROTEGE

El cifrado de extremo a extremo protege el contenido de tus mensajes. Eso no se discute. Pero la metadata (quien habla con quien, cuando, con que frecuencia, desde donde) viaja en claro o es inferible desde el comportamiento del protocolo.

Michael Hayden, ex director de la NSA y la CIA, lo dijo sin filtro: “Matamos gente basandonos en metadata.”

Investigadores del MIT demostraron que con solo 4 puntos de metadata (hora, ubicacion, contacto, frecuencia) podes identificar de forma unica al 95% de las personas.

El FBI accede a metadata de WhatsApp en tiempo real, con actualizaciones cada 15 minutos, via orden judicial. No necesitan descifrar ni un solo mensaje.

El contenido es la cortina. La metadata es el show.

LA HERRAMIENTA

Los investigadores publicaron una prueba de concepto en GitHub:

https://github.com/gommzystudio/device-activity-tracker

El device-activity-tracker demuestra como los recibos de entrega combinados con mediciones de tiempo de ida y vuelta filtran patrones de actividad del dispositivo. Funciona con WhatsApp y Signal.

Lo unico que necesitas es el numero de telefono del objetivo.

POR QUE NO LO VAN A ARREGLAR

La solucion teorica es simple: agregar unos milisegundos de ruido aleatorio antes de enviar el recibo de entrega. Si el tiempo tiene interferencia, el atacante no puede calcular el valor real y el ataque queda anulado.

Pero WhatsApp procesa miles de millones de mensajes por dia. Agregar retraso aleatorio afecta la velocidad percibida de la app. Los tildes grises tardan mas en aparecer. La experiencia se siente “lenta”.

Los investigadores hicieron divulgacion responsable a Meta el 5 de septiembre de 2024. Meta no emitio ninguna declaracion publica. No corrigio nada. 14 meses despues, el ataque sigue funcionando en 3 mil millones de dispositivos.

Signal al menos reacciono: en diciembre de 2025 implemento limitacion de frecuencia parcial. No elimina el ataque, pero lo dificulta. Threema es la mas resistente: por defecto bloquea paquetes de personas que no estan en tu lista de contactos.

POR QUE IMPORTA ENTENDER ESTO

Cada vez que alguien me dice “yo no tengo nada que esconder”, le explico lo mismo: no se trata de esconder. Se trata de entender que pasa con tu informacion sin que vos lo decidas.

Este ataque no requiere que seas un objetivo de inteligencia. No requiere que seas periodista, activista, ni nadie “importante”.

Entender como funcionan estos ataques es lo que separa al que usa tecnologia del que es usado por la tecnologia. No hace falta que seas hacker. Hace falta que entiendas que cada protocolo, cada app, cada servicio que usas fue disenado por alguien que tomo decisiones. Y algunas de esas decisiones filtran tu vida sin que lo sepas.

La proxima vez que alguien te diga que WhatsApp es seguro porque tiene cifrado de extremo a extremo, ya sabes que contestar.

RECURSOS

- Paper “Careless Whisper” (arXiv) — el paper completo con todos los detalles tecnicos

- Paper PDF (SBA Research) — version PDF para descarga

- Universidad de Viena — nota oficial — comunicado de la universidad

- SBA Research — nota oficial — comunicado del laboratorio

- device-activity-tracker (GitHub) — prueba de concepto para WhatsApp y Signal

- DEF CON 33 — presentacion — la charla en DEF CON

- Paper “Freaky Leaky SMS” (USENIX) — ataque de tiempos via reportes de entrega de SMS

- XMPP XEP-0184 — la especificacion de recibos de entrega que WhatsApp usa como base

Si te resulto util esta informacion, te invito a ver el video relacionado y dejar tu comentario. Tu participacion ayuda a que este contenido llegue a mas personas y siga creciendo esta comunidad.